Descontento del Desbloqueo: Venciendo Frustraciones Comunes

En la era digital en la que vivimos, la protección en nuestros dispositivos se ha transformado en una prioridad indiscutible. Debido al un incremento de nuestra dependencia en teléfonos, tablet y computadores, el acceso de estos aparatos es transforma en un tema vital. Frecuentemente, muchos usuarios pueden enfrentar con dificultades comunes al intentar acceder a los propios aparatos, ya sea debido a haber si olvidado su patrón de desbloqueo, PIN o seguro o clave para entrar. La ansiedad se vuelve todavía más intensa si se habla de dispositivos que poseen almacenan información confidencial o información privados que necesitan deben protegidos.

Afortunadamente, existen múltiples mecanismos de acceder los cuales son capaces de asistir en superar tales barreras de la seguridad. Incluyendo opciones las cuales no requieren eliminar datos, y instrumentos de acceso remoto como Encuentra mi dispositivo y Find My iPhone , tener el conocimiento sobre estos recursos resulta fundamental. Por lo tanto, en el presente artículo, exploraremos las diversas diferentes formas para desbloquear su propio teléfono móvil, computadora o tableta, proporcionando datos valiosa y sugerencias prácticas con el fin de para que puedas recuperar el acceso a los aparatos sin necesidad de dificultades innecesarias. Con un en la la seguridad de los datos privados y la protección de dispositivos móviles, nuestra meta consiste en brindarle una orientación clara así como fácil de entender para que proceso de desbloqueo sea mucho mucho frustrante.

Métodos Comunes de Acceso

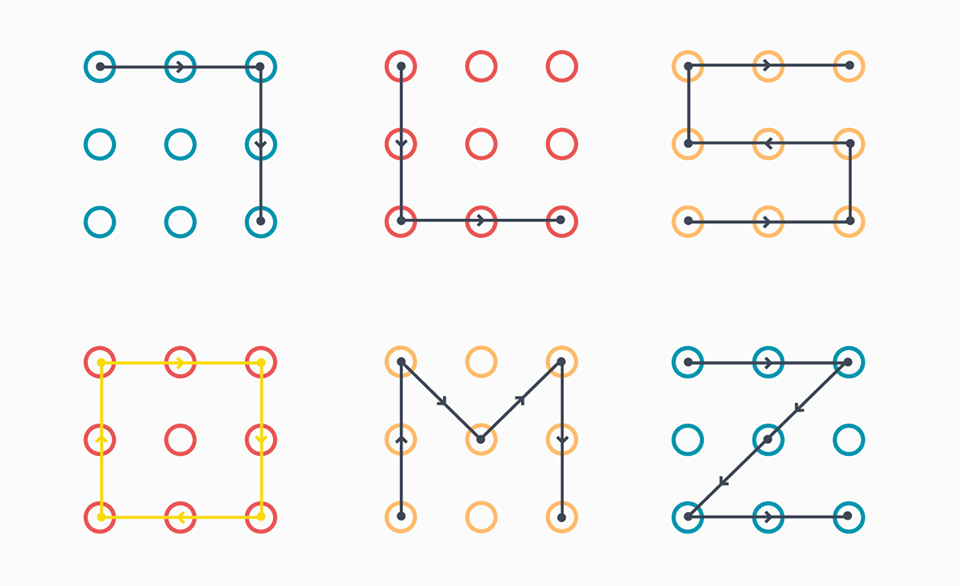

El desbloqueo de dispositivos se ha vuelto fundamental en la era digital, donde la protegida de los datos privados es una necesidad. Dentro de los sistemas más utilizados se hallan el dibujo de desbloqueo y el PIN de protección. Ambos métodos son ampliamente utilizados debido a su simplicidad y eficacia. Los empleadores deben establecer un patrón que trazan en la pantalla o designar un código que deben ingresar para entrar a sus dispositivos, lo que añade una ducha fundamental de seguridad.

Otro método común es el empleo de contraseñas de ingreso, las cuales pueden ser mucho protegidas que los dibujo o números. Las claves permiten una gran variabilidad y complejidad, lo que hace más difícil que alguien entre sin permiso. También, muchos dispositivos proporcionan opciones como la huella dactilar y el reconocimiento biométrico, las cuales no solo facilitan el ingreso, sino también aseguran un grado de seguridad extra al emplear datos biométricos.

Con respecto a aquellos que no pueden rememorar su PIN o dibujo, la recuperación de claves se ofrece como una solución viable. Aplicaciones como Buscar mi Dispositivo o Find My iPhone dejan a los usuarios recuperar el acceso a sus dispositivos sin requerimiento de borrar datos. Asimismo, el registro de fábrica es una alternativa para los situaciones críticos, sin embargo con el riesgo de borrar toda la información guardada. La elección del sistema de acceso depende de la configuración de seguridad y de las exigencias personales de cada usuario.

Protección de Aparatos Móviles

La protección de aparatos portátiles es un aspecto fundamental en la vida digital moderna. Con la creciente reliance de smartphones, tablets y equipos, es esencial garantizar que la información personal esté protegida. Existen diversas inquietudes, como malware, suplantación y agresiones de ingeniería social, que pueden poner en riesgo nuestros datos. Implementar medidas de protección adecuadas, como el empleo de contraseñas robustas, patrones de desbloqueo y autenticación biométrica, es esencial para salvaguardar la privacidad.

Además, es importante mantener los dispositivos actualizados con las últimas ediciones del sistema operativo y las apps. Las actualizaciones frecuentemente contener parches de proteción que solucionan fallos detectadas. Por otro lado, configurar correctamente la protección del dispositivo, como la activación de Find My Device o Buscar mi iPhone, permite recuperar el aparato en caso de pérdida o robo y resguarda la data almacenada.

Por último, la concienciación sobre la seguridad de información privados es fundamental. Los individuos deben ser proactivos en la ajuste de la protección, elegir estrategias de acceso que se adapten a sus necesidades y adoptar instrumentos de acceso a distancia cuando sea necesario. De esta manera, se reducen los peligros y se garantiza que el ingreso a la data esté regulado y salvaguardado.

Restauración de Clave de Acceso

La restauración de contraseña es un proceso esencial para acceder nuevamente a nuestros aparatos cuando nos olvidamos de olvidamos las claves de acceso. En el caso de celulares y tablets, la gran parte de las marcas ofrecen métodos particulares para restaurar el acceso, como el envío directo de un código de verificación a través de mensajes de texto o correos electrónicos. Este enfoque no solo asegura que el dueño del dispositivo obtenga de nuevo el ingreso, sino que también resguarda la data personal de usuarios no permitidos.

Cuando se trata de ordenadores, las opciones pueden variar según del SO de operación. En Windows, por ejemplo, el asistente de recuperación puede guiarnos a través de los procedimientos necesarios para cambiar la contraseña. Para los usuarios de el sistema macOS, la recuperación a frecuentemente implica resetear el dispositivo en el modo de recuperación y continuar las indicaciones para restablecer la clave a través de su Apple ID. Es crucial familiarizarse con estas opciones para poder responder de forma ágil en caso de descuido.

Desde un el énfasis de la protección, es fundamental mantener actualizadas las alternativas de recuperación de clave. Esto incluye asegurarse de que la dirección de de email y el número de contacto asociados estén correctos y disponibles. Además, habilitar la autenticación en dos pasos proporciona una nivel adicional de protección al momento de recuperar las claves. De esta forma, si bien enfrentemos la inconveniencia de un bloqueo, contar con un esquema de recuperación eficaz nos ayudará a superar a superar la decepción del acceso.

Desbloqueo Remoto

El desbloqueo remoto se ha transformado en una herramienta fundamental para los usuarios que enfrentan el dilema de no poder acceder a sus dispositivos. Técnicas como Find My Device y Buscar mi iPhone son ejemplos importantes que permiten a las individuos volver a obtener el control de sus teléfonos móviles y tabletas sin necesidad de estar físicamente cerca del aparato. A través de estas plataformas, se pueden mandar órdenes de liberación y, en algunos escenarios, restablecer la ajuste de inicio de forma segura, todo desde una PC o incluso otro teléfono.

Además de las funciones integradas que proporcionan los sistemas, existen soluciones de terceros que facilitan el desbloqueo remoto. Aplicaciones como iCloud y iTunes proporcionan opciones adicionales para asegurar el ingreso a la información personal y la seguridad de información sensible. No obstante, es crucial tener en mente que ciertos estos métodos pueden resultar a la pérdida de información si no se manejan correctamente. Por lo tanto, es importante contar con un backup anterior y comprender cada paso del proceso de restauración.

Finalmente, cada dispositivo puede tener sus propias particularidades en cuanto a los sistemas de acceso a distancia. Por caso, existe Mi Unlock para aparatos Xiaomi y identificación de Oppo para teléfonos Oppo, cada cual con sus propias ajustes de protección y procedimientos. Conocer con estas herramientas no solo mejora la seguridad de los aparatos móviles, sino que empodera a los usuarios, dándoles la habilidad de afrontar problemas habituales en torno a el cierre de display y el ingreso a sus información privados.

Recomendaciones para la Protección de Datos

Para asegurar la seguridad de tus dispositivos móviles y salvaguardar tu datos personal, es esencial establecer ajustes de seguridad robustas. Emplea un esquema de desbloqueo, PIN de acceso o clave que sean complicadas de adivinar. Desbloqueo de tablet , si es factible, habilita opciones extra como la huella dactilar o el reconocimiento facial, que brindan una nivel de protección extra.

Es crucial hacer respaldos de seguridad periódicas de tus información. Esto no solo te permitirá recuperar información valiosos en caso de que necesites realizar un reinicio de fábrica, sino que también te asistirá a restaurar tus información si pierdes el control a tu dispositivo. Utiliza herramientas como iCloud Drive, Buscar mi dispositivo o iTune para manejar tus respaldos de manera efectiva y mantener la información personal siempre salvaguardada.

Por último, mantén tus aparatos siempre al día. Las mejoras de programa a menudo incluyen mejoras de protección que corrigen vulnerabilidades que pueden ser explotadas. Además, evita instalar aplicaciones de fuentes no seguras y revisa las configuraciones de seguridad en las aplicaciones que utilizas para protegerte de que no divulguen datos confidencial sin tu autorización. Con estas recomendaciones, podrás tener de una experiencia digital más segura y proteger tus información personales de manera eficiente.